ISO 27001 สรุปครบเรื่องมาตรฐานความปลอดภัยข้อมูล ตั้งแต่แนวคิด ISMS จนถึงขั้นตอนการรับรอง พร้อมตัวอย่างจริงที่องค์กรควรต้องรู้!

ISO 27001 หรือมาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศเป็นมาตรฐานที่ได้รับการยอมรับทั่วโลกในฐานะกรอบการทำงานที่มีประสิทธิภาพในการบริหารจัดการความปลอดภัยสารสนเทศ (Information Security Management System หรือ ISMS) ในยุคที่ข้อมูลคือทรัพย์สินที่มีค่าที่สุด เนื่องจากมาตรฐานนี้ช่วยให้องค์กรสามารถปกป้องข้อมูลสำคัญ สร้างความเชื่อมั่นให้ลูกค้าและคู่ค้า รวมถึงปฏิบัติตามข้อกำหนดทางกฎหมายได้อย่างมั่นใจ บทความนี้คือคู่มือฉบับสมบูรณ์ที่จะพาคุณไปเจาะลึกทุกแง่มุม ตั้งแต่ แนวคิด หลักการสำคัญ ไปจนถึงขั้นตอนการนำไปปฏิบัติ เพื่อให้องค์กรของคุณพร้อมรับมือกับความท้าทายด้านความปลอดภัยในโลกดิจิทัล

ISO 27001 คืออะไร? รากฐานสำคัญของระบบความปลอดภัยข้อมูล

ISO 27001 เป็นมาตรฐานสากลชั้นนำที่จัดทำโดย International Organization for Standardization (ISO) และ International Electrotechnical Commission (IEC) โดยมีวัตถุประสงค์เพื่อวางแนวทางและข้อกำหนดสำหรับ ระบบบริหารจัดการความมั่นคงปลอดภัยของสารสนเทศ (ISMS) มาตรฐานนี้ไม่ใช่เพียงชุดของมาตรการทางเทคนิค แต่เป็นกรอบการทำงานเชิงระบบที่ช่วยให้องค์กรสามารถระบุ ประเมิน และจัดการความเสี่ยงด้านความปลอดภัยของข้อมูลได้อย่างมีประสิทธิภาพ ครอบคลุมทั้งด้านบุคลากร กระบวนการ และเทคโนโลยี การมี มาตรฐานดังกล่าวนี้เปรียบเสมือนการสร้างเกราะป้องกันที่แข็งแกร่งให้กับข้อมูลสำคัญขององค์กร ซึ่งในปัจจุบันมักจะทำควบคู่ไปกับมาตรฐานระบบบริหารจัดการอื่น ๆ เช่น ISO 9001 (คุณภาพ) หรือ ISO 22301 (ความต่อเนื่องทางธุรกิจ) ซึ่งช่วยเสริมพลังให้ระบบบริหารจัดการโดยรวมขององค์กรมีความสมบูรณ์และยั่งยืนยิ่งขึ้น

แหล่งอ้างอิงข้อมูลความเป็นมาและความสำคัญ

ทำไมองค์กรของคุณจึงควรทำ ?

ในสภาพแวดล้อมทางธุรกิจที่เปลี่ยนแปลงอย่างรวดเร็วและภัยคุกคามไซเบอร์ที่ทวีความรุนแรงขึ้น มาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศมอบประโยชน์และความจำเป็นเชิงกลยุทธ์ที่สำคัญยิ่งสำหรับองค์กรหลากหลายประเภท ซึ่งมาตรฐานดังกล่าวนี้มีความจำเป็นอย่างยิ่งสำหรับองค์กรที่มีลักษณะดังต่อไปนี้:

- องค์กรที่จัดการข้อมูลสำคัญหรือข้อมูลส่วนบุคคลจำนวนมาก: เช่น ธุรกิจ FinTech, สถาบันการเงิน, โรงพยาบาล, แพลตฟอร์มอีคอมเมิร์ซ, ผู้ให้บริการ Cloud เหตุผลหลักคือการปฏิบัติตามข้อกำหนดทางกฎหมาย เช่น PDPA, GDPR และสร้างความเชื่อมั่นในการปกป้องข้อมูลลูกค้า

- องค์กรที่ต้องการสร้างความน่าเชื่อถือและความไว้วางใจ: โดยเฉพาะบริษัทที่ทำธุรกิจกับลูกค้าต่างประเทศ ลูกค้าองค์กรขนาดใหญ่ หรือหน่วยงานภาครัฐ เนื่องจากมาตรฐานนี้เป็นหลักฐานที่เป็นรูปธรรมของการมีระบบความปลอดภัยข้อมูลตามมาตรฐานสากล

- องค์กรที่พึ่งพาระบบ IT เป็นหัวใจหลัก: การหยุดชะงักของระบบหรือการรั่วไหลของข้อมูลอาจส่งผลกระทบอย่างมหาศาล การมี ISMS ช่วยลดความเสี่ยงและสร้างความต่อเนื่องทางธุรกิจ

- องค์กรที่ต้องการระบบบริหารจัดการความเสี่ยงที่เป็นระบบ: ช่วยให้สามารถระบุ วิเคราะห์ และจัดการความเสี่ยงด้านสารสนเทศได้อย่างมีแบบแผนและต่อเนื่อง

- องค์กรที่เตรียมพร้อมรับการตรวจประเมินจากภายนอก: มาตรฐานนี้ช่วยให้กระบวนการตรวจสอบโดยลูกค้า คู่ค้า หรือผู้กำกับดูแลเป็นไปอย่างราบรื่น

แกะกล่องระบบ ISMS

เพื่อนำมาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศ ไปปฏิบัติได้อย่างมีประสิทธิภาพ การทำความเข้าใจหลักการพื้นฐานและโครงสร้างของระบบ ISMS เป็นสิ่งสำคัญยิ่ง เนื่องจากระบบ ISMS นี้ไม่ได้เป็นเพียงแนวคิดเชิงทฤษฎี แต่เป็นระบบบริหารจัดการที่สามารถนำไปใช้จริงในองค์กรทุกขนาด เพื่อให้การบริหารจัดการความปลอดภัยข้อมูลเป็นไปอย่างรอบด้านและยั่งยืน

โดยระบบ ISMS ยึดมั่นในหลักการสำคัญ 5 ประการ เพื่อให้มั่นใจว่าข้อมูลได้รับการปกป้องอย่างมีประสิทธิผล ซึ่งมีหลักการสำคัญดังนี้:

- Confidentiality (ความลับ): ข้อมูลเข้าถึงได้เฉพาะผู้ที่ได้รับอนุญาต

- Integrity (ความถูกต้องครบถ้วน): ข้อมูลถูกต้อง ไม่ถูกเปลี่ยนแปลงโดยไม่ได้รับอนุญาต

- Availability (ความพร้อมใช้งาน): ข้อมูลพร้อมใช้งานเมื่อจำเป็น

- Risk-based Thinking: บริหารจัดการโดยคำนึงถึงความเสี่ยงด้านสารสนเทศ

- Continuous Improvement: ระบบต้องได้รับการพัฒนาและปรับปรุงต่อเนื่อง

ด้วยเหตุนี้ โครงสร้างหลักของระบบ ISMS จึงประกอบด้วยองค์ประกอบสำคัญ 2 ส่วนที่ทำงานร่วมกันเพื่อให้ ISMS มีความครบถ้วนและนำไปปฏิบัติได้จริง นั่นก็คือ:

- ข้อกำหนดหลัก (Clauses 4–10): ระบุสิ่งที่องค์กรต้องดำเนินการในเชิงการบริหารจัดการ ISMS เช่น การทำความเข้าใจบริบทองค์กร, ความเป็นผู้นำ, การวางแผน, การสนับสนุน, การดำเนินงาน, การประเมินสมรรถนะ และการปรับปรุง

- ภาคผนวก ก (Annex A): รวม 93 มาตรการควบคุมความปลอดภัยสารสนเทศ ที่สามารถเลือกใช้เพื่อสนับสนุน ISMS ให้ตอบสนองต่อความเสี่ยงได้อย่างเหมาะสม ครอบคลุม 4 กลุ่มหลัก ได้แก่ การควบคุมเชิงองค์กร, บุคลากร, กายภาพ และเทคโนโลยี

วงจร PDCA: กลไกขับเคลื่อนการพัฒนาระบบ ISMS

แนวคิด PDCA (Plan-Do-Check-Act) เป็นหัวใจของการปรับปรุงระบบ ISMS อย่างต่อเนื่อง โดยเฉพาะในองค์กรที่ต้องการให้ ISMS เป็นมากกว่าข้อกำหนดบนเอกสาร แต่เป็นเครื่องมือบริหารจัดการความปลอดภัยข้อมูลอย่างมีประสิทธิภาพและยั่งยืน ช่วยให้มั่นใจว่าการจัดการด้านนี้ไม่ใช่เพียงโครงการชั่วคราว แต่เป็นส่วนหนึ่งของวัฒนธรรมองค์กรที่พัฒนาอยู่เสมอ

ความสำคัญเชิงกลยุทธ์: ISO 27001 มอบอะไรให้ธุรกิจของคุณ?

การมีระบบ ISMS ไม่ได้เป็นเพียงการปฏิบัติตามข้อกำหนด แต่เป็นการลงทุนเชิงกลยุทธ์ที่สร้างมูลค่าเพิ่มและความได้เปรียบทางการแข่งขันให้กับองค์กรในหลายมิติ นอกเหนือจากการบริหารจัดการความปลอดภัยข้อมูลในระดับปฏิบัติการ

มาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศสร้างความสำคัญต่อธุรกิจในเชิงกลยุทธ์ดังนี้:

- ยกระดับการบริหารความเสี่ยงด้านข้อมูล: เปลี่ยนจากการรับมือปัญหาเป็นการประเมินและจัดการความเสี่ยงอย่างเป็นระบบ ช่วยให้องค์กรพร้อมรับมือกับภัยคุกคามที่ซับซ้อนขึ้น

- สร้างความน่าเชื่อถือระดับสากล: เป็นเครื่องมือสื่อสารที่ทรงพลัง สร้างความมั่นใจให้กับลูกค้า คู่ค้า และผู้มีส่วนได้ส่วนเสียว่าองค์กรของคุณให้ความสำคัญกับการปกป้องข้อมูลในระดับมาตรฐานโลก

- เสริมเกราะป้องกันทางกฎหมาย: การมีระบบ ISMS ที่เป็นมาตรฐานช่วยแสดงให้เห็นถึงความพยายามในการดูแลข้อมูล ลดความเสี่ยงด้านกฎหมายที่เกิดจากการละเมิดข้อกำหนดคุ้มครองข้อมูลส่วนบุคคล เช่น PDPA

Roadmap สู่การรับรองและขั้นตอนที่คุณต้องรู้

หากองค์กรของคุณตัดสินใจที่จะยกระดับความปลอดภัยข้อมูลและสร้างความน่าเชื่อถือผ่านการรับรองมาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศ การทำความเข้าใจขั้นตอนที่เป็นระบบจะช่วยให้กระบวนการดำเนินไปอย่างราบรื่นและมีประสิทธิภาพ นี่คือ Roadmap สู่การได้รับการรับรองตามมาตรฐานสากล

ขั้นตอนสู่การขอรับรอง โดยทั่วไปประกอบด้วย:

- การวิเคราะห์ช่องว่าง (Gap Analysis): ประเมินสถานะปัจจุบันเทียบกับข้อกำหนดมาตรฐาน

- การจัดทำเอกสารระบบ ISMS: จัดทำนโยบาย ขั้นตอนการปฏิบัติงาน และบันทึกที่จำเป็น

- การนำระบบไปปฏิบัติจริง: นำเอกสารและมาตรการควบคุมไปใช้ในงานประจำวัน ฝึกอบรมบุคลากร

- การตรวจประเมินภายใน (Internal Audit): ตรวจสอบความสอดคล้องของระบบที่นำไปใช้

- การทบทวนโดยผู้บริหาร (Management Review): ผู้บริหารทบทวนผลการดำเนินงานของระบบ

- การตรวจประเมินโดย Certification Body (CB): องค์กรภายนอกเข้ามาตรวจประเมินเพื่อออกใบรับรอง

- การติดตามผล (Surveillance Audit): การตรวจประเมินประจำปีหลังได้รับการรับรอง เพื่อรักษามาตรฐาน

เวอร์ชันล่าสุด มีอะไรเปลี่ยนแปลงบ้าง?

มาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศ มีการปรับปรุงเพื่อให้ทันกับภูมิทัศน์ความเสี่ยงด้านความปลอดภัยที่เปลี่ยนแปลงไป สำหรับองค์กรที่กำลังวางแผนขอการรับรอง หรือต้องการอัปเดตระบบจากเวอร์ชัน 2013 การทำความเข้าใจความแตกต่างในเวอร์ชัน 2022 เป็นสิ่งสำคัญอย่างยิ่ง

การเปลี่ยนแปลงหลักในเวอร์ชันล่าสุด ได้แก่:

- การปรับปรุง Controls ใน Annex A: ลดจำนวน Controls ลงเหลือ 93 ข้อ และจัดกลุ่มใหม่เป็น 4 หมวดหมู่หลัก

- การเพิ่ม Controls ใหม่: รองรับประเด็นปัจจุบัน เช่น Threat Intelligence, Cloud Security, Data Masking, DLP

- การเพิ่มข้อกำหนดเกี่ยวกับการวางแผนการเปลี่ยนแปลง (Clause 6.3): เน้นย้ำการจัดการการเปลี่ยนแปลงในระบบ ISMS

- การจัดกลุ่ม Controls แบบ Attribute: ช่วยให้การเลือกและอ้างอิง Controls มีความยืดหยุ่นมากขึ้น

- ระยะเวลาการเปลี่ยนผ่าน: มีกรอบเวลาให้องค์กรที่ได้รับการรับรองเวอร์ชัน 2013 ต้องอัปเดตเป็นเวอร์ชัน 2022

องค์กรควรวางแผนการเปลี่ยนผ่านอย่างรอบคอบ โดยอัปเดตเอกสารและระบบให้สอดคล้องกับข้อกำหนดใหม่ก่อนถึงกำหนดเวลา

เปรียบเทียบมาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศฉบับเก่ากับเวอร์ชันล่าสุดอย่างชัดเจนใน 1 ภาพ!

อ่านรายละเอียดเกี่ยวกับเวอร์ชันล่าสุดเพิ่มเติมได้ที่นี่

องค์ประกอบสำคัญใน Annex A: คู่มือเลือก Controls ที่เหมาะสม

ภาคผนวก ก (Annex A) คือส่วนที่รวบรวมรายการมาตรการควบคุมด้านความมั่นคงปลอดภัยที่หลากหลาย ซึ่งองค์กรสามารถเลือกนำไปใช้เพื่อลดความเสี่ยงที่ระบุไว้ได้อย่างมีประสิทธิภาพ การทำความเข้าใจประเภทของการควบคุมใน Annex A ช่วยให้องค์กรสามารถเลือกมาตรการที่เหมาะสมกับบริบทและความต้องการของตนเอง

Annex A แบ่ง Controls ออกเป็น 4 กลุ่มหลัก:

- A.5 – Organizational Controls: การควบคุมระดับนโยบายและกระบวนการบริหารจัดการ

- A.6 – People Controls: การควบคุมที่เกี่ยวข้องกับบุคลากร ตั้งแต่การว่าจ้างจนถึงการพ้นสภาพ

- A.7 – Physical Controls: การรักษาความปลอดภัยทางกายภาพของสถานที่และอุปกรณ์

- A.8 – Technological Controls: การควบคุมที่ใช้เทคโนโลยี เช่น การจัดการสิทธิ์ การเข้ารหัส การป้องกันข้อมูลรั่วไหล

การเลือก Controls ที่เหมาะสมต้องพิจารณาจากผลการประเมินความเสี่ยงและบริบทขององค์กรเป็นหลัก

อ่านสรุป Annex A เวอร์ชันล่าสุด เข้าใจง่ายที่สุด ที่นี่ที่เดียว!

อุปสรรคที่พบบ่อย และการสร้างวัฒนธรรมความปลอดภัย

การเดินทางสู่การรับรองมาตรฐานอาจไม่ง่ายเสมอไป องค์กรจำนวนมากเผชิญกับความท้าทายและอุปสรรคต่างๆ ซึ่งส่วนใหญ่เกิดจากความเข้าใจที่คลาดเคลื่อนและการขาดการเตรียมความพร้อมที่เพียงพอ การรับรู้และเตรียมตัวรับมือกับความท้าทายเหล่านี้ จะช่วยให้กระบวนการดำเนินไปอย่างราบรื่นยิ่งขึ้น

ความท้าทายที่พบบ่อย ได้แก่:

- ความเข้าใจผิดว่า ISMS เป็นเรื่องของฝ่าย IT เท่านั้น: แท้จริงแล้วต้องอาศัยการมีส่วนร่วมจากทุกฝ่าย

- การเน้นทำเอกสารมากกว่าการปฏิบัติจริง: เอกสารคือส่วนประกอบ แต่การนำไปใช้และการมีหลักฐานคือหัวใจสำคัญ

- การมองว่า ISO 27001 คือระบบเทคนิคล้วนๆ: มาตรฐานนี้เน้นการบริหารจัดการความเสี่ยงข้อมูลในทุกรูปแบบ

- การคิดว่า ISO 27001 เหมาะเฉพาะองค์กรขนาดใหญ่: สามารถปรับขนาดและขอบเขตให้เข้ากับองค์กรทุกขนาดได้

- การเชื่อว่าเทคโนโลยีที่ดีเพียงพอโดยไม่ต้องมี ISMS: เทคโนโลยีต้องทำงานร่วมกับกระบวนการและความตระหนักของบุคลากร

- การทำ ISMS เฉพาะช่วงตรวจรับรอง: ISMS ต้องดำเนินอย่างต่อเนื่องตามหลัก PDCA

หัวใจสำคัญในการเอาชนะความท้าทายเหล่านี้คือการ สร้างวัฒนธรรมความปลอดภัย ในองค์กร ปลูกฝังให้บุคลากรทุกคนตระหนักถึงความสำคัญของความปลอดภัยข้อมูล และปฏิบัติตามแนวทางที่กำหนด ซึ่งต้องอาศัยการสนับสนุนจากผู้บริหาร การสื่อสารที่ต่อเนื่อง และการฝึกอบรมที่เหมาะสม

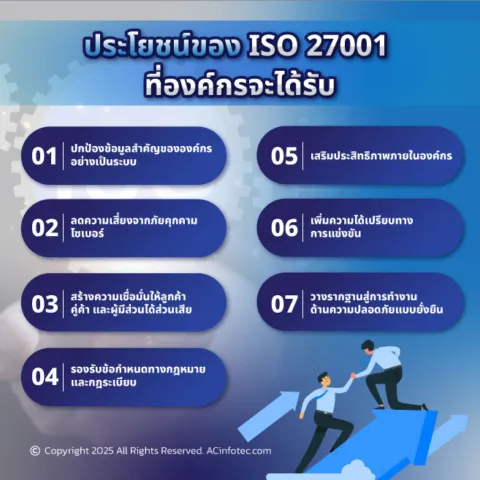

ประโยชน์ที่องค์กรจะได้รับ

- ปกป้องข้อมูลสำคัญขององค์กรอย่างเป็นระบบ

ช่วยให้องค์กรสามารถวางแนวทางในการรักษาความมั่นคงปลอดภัยของข้อมูล (Confidentiality, Integrity, Availability) ได้อย่างครอบคลุมทั้งด้านเทคนิค บุคลากร และกระบวนการ

- ลดความเสี่ยงจากภัยคุกคามไซเบอร์

การใช้ ISMS ทำให้องค์กรสามารถประเมิน จัดลำดับความเสี่ยง และกำหนดมาตรการควบคุมได้อย่างเป็นระบบ ช่วยลดความเสี่ยงจากการโจมตีหรือการรั่วไหลของข้อมูล

- สร้างความเชื่อมั่นให้ลูกค้า คู่ค้า และผู้มีส่วนได้ส่วนเสีย

ใบรับรองมาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศ เป็นสัญลักษณ์ที่แสดงถึงความจริงจังในการดูแลข้อมูล ช่วยเสริมความน่าเชื่อถือ และเพิ่มโอกาสทางธุรกิจ โดยเฉพาะเมื่อต้องทำงานร่วมกับองค์กรระดับสากล

- รองรับข้อกำหนดทางกฎหมายและกฎระเบียบ

ช่วยให้องค์กรมีระบบบริหารจัดการที่รองรับกฎหมายด้านการคุ้มครองข้อมูล เช่น PDPA, GDPR และข้อกำหนดจากหน่วยงานกำกับดูแลอื่น ๆ ได้ดียิ่งขึ้น

- เสริมประสิทธิภาพภายในองค์กร

การจัดทำ ISMS ช่วยให้ทีมงานทำงานอย่างมีระเบียบ ลดความซ้ำซ้อน ปรับปรุงกระบวนการ และสร้างแนวทางการจัดการที่สามารถตรวจสอบและพัฒนาได้ต่อเนื่อง

- เพิ่มความได้เปรียบทางการแข่งขัน

การมีมาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศสามารถเป็นจุดขายสำคัญในการทำตลาด ช่วยเพิ่มคะแนนในการประมูลงาน/จัดซื้อของหน่วยงานใหญ่ หรือทำให้ผ่านการคัดเลือกเป็นผู้ให้บริการที่น่าเชื่อถือ

- วางรากฐานสู่การทำงานด้านความปลอดภัยแบบยั่งยืน

มาตรฐานนี้ช่วยให้องค์กรไม่เพียง “แก้ปัญหาเฉพาะหน้า” แต่ยัง “สร้างวัฒนธรรมความปลอดภัย” ที่พัฒนาและต่อยอดได้ในระยะยาว ผ่านแนวคิด PDCA (Plan – Do – Check – Act)

กรณีศึกษา: ตัวอย่างการประยุกต์ใช้ในอุตสาหกรรมต่าง ๆ

เพื่อให้เห็นภาพการนำไปใช้ในทางปฏิบัติได้ชัดเจนยิ่งขึ้น ลองมาดูตัวอย่างการประยุกต์ใช้มาตรการควบคุมและข้อกำหนดต่างๆ ในองค์กรจากอุตสาหกรรมที่แตกต่างกัน ซึ่งแสดงให้เห็นถึงความยืดหยุ่นและความเหมาะสมของมาตรฐานสากลสำหรับระบบการจัดการความมั่นคงปลอดภัยสารสนเทศซึ่งสามารถนำไปปรับใช้ได้ในหลากหลายอุตสาหกรรม ดังตัวอย่างนี้:

- บริษัทเทคโนโลยี / SaaS: เน้น Controls ด้าน Cloud Security, DLP, การบริหารความเสี่ยง Third-party

- โรงพยาบาล: เน้นนโยบายเฉพาะสำหรับข้อมูลสุขภาพ (PHI), การบริหารความต่อเนื่องระบบ HIS, Data Masking, การตรวจสอบการเข้าถึงเวชระเบียน

- สถาบันการเงิน / FinTech: เน้น Identity Management, Incident Management ที่รวดเร็ว, การเฝ้าระวัง Real-time ด้วย SIEM, กระบวนการลงโทษผู้ละเมิดที่เข้มงวด

- ธุรกิจอีคอมเมิร์ซ: เน้น Application Security, การควบคุมความปลอดภัยกายภาพ Server Room, การจัดทำทะเบียนทรัพย์สินดิจิทัล, การปรับปรุงกระบวนการตาม Feedback

ตัวอย่างเหล่านี้สะท้อนให้เห็นว่ามาตรฐานดังกล่าวนี้สามารถปรับใช้ได้อย่างยืดหยุ่นตามลักษณะของธุรกิจ โดยองค์กรสามารถเลือกมาตรการควบคุม (Controls) ที่เหมาะสมกับ บริบท ความเสี่ยง และข้อมูลที่จัดการ เพื่อสร้างระบบความมั่นคงสารสนเทศที่ทั้งมีประสิทธิภาพและสอดคล้องกับเป้าหมายของตนเอง